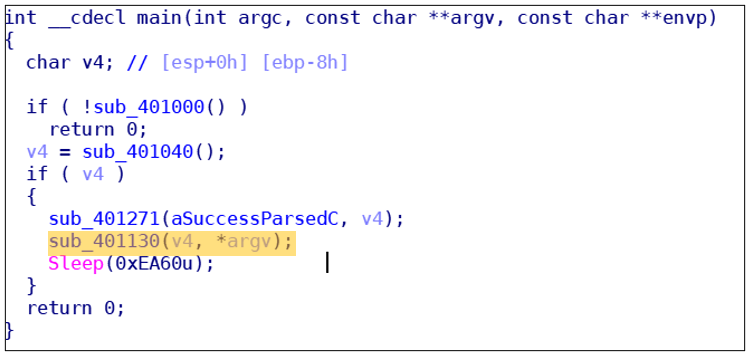

1. main 함수 호출과 실습 6-2의 main 함수와 비교하라. main 이 호출한 새로운 함수는 무엇인가?

→ 실습 6-2에서 없었던 sub_401130 함수가 생겼다.

2. 새로운 함수는 어떤 인자를 받는가?

→ sub_401040의 리턴값과 argv[0](실행파일명)을 받아온다.

3. 이 함수가 가지는 주요 코드 구조는 무엇인가?

→ a1의 값에 따른 switch 구문이다.

4. 이 함수는 무슨 일을 하는가?

→ 디렉토리 생성, 파일 복사, 파일 삭제, 레지스트리 탐색, sleep 등의 일을 한다.

5. 이 악성코드에서 호스트 기반의 행위가 존재하는가?

→ Software\Microsoft\Windows\CurrentVersion\Run, C:\Temp\cc.exe 등이 존재한다.

6. 이 악성코드의 목적은 무엇인가?

→ Lab06-02.exe 와 같은 기능을 하는데, HTML 주석의 문자에 따른 동작이 추가되었다.

'Reversing > 윈도우 악성코드' 카테고리의 다른 글

| 윈도우 바이러스 기초분석(Practiccal Malware Analysis) [LAB 06-02] (0) | 2021.02.14 |

|---|---|

| 윈도우 바이러스 기초분석(Practiccal Malware Analysis) [LAB 06-01] (0) | 2021.02.13 |

| 윈도우 바이러스 기초분석(Practiccal Malware Analysis) [LAB 05-01] -2 (0) | 2021.02.02 |

| 윈도우 바이러스 기초분석(Practiccal Malware Analysis) [LAB 05-01] -1 (0) | 2021.01.28 |

| 윈도우 바이러스 기초분석(Practiccal Malware Analysis) [LAB 03-04] (0) | 2021.01.26 |